الدورات

title

Cyberkriminelle nutzen die beliebte Godot-Engine zur Verbreitung von plattformübergreifender Malware

Die beliebte Open-Source-Spiel-Engine Godot Engine wird derzeit als Teil einer neuen GodLoader-Malware-Kampagne missbraucht, die seit Juni 2024 mehr als 17.000 Systeme infiziert hat.

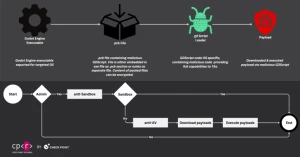

Laut einer neuen Analyse von Check Point nutzen Cyberkriminelle die Godot Engine, um GDScript-Code auszuführen, der schadhafte Befehle auslöst und Malware verteilt. Diese Technik bleibt nahezu unentdeckt von den meisten Antiviren-Engines auf VirusTotal.

Die plattformübergreifende Unterstützung von Godot macht die Engine auch zu einem attraktiven Werkzeug für Angreifer, die sie nun nutzen, um Geräte in großem Maßstab zu infizieren und somit die Angriffsfläche zu erweitern.

Eli Smadja, Leiter der Sicherheitsforschungsgruppe bei Check Point Software Technologies, erklärte: "Die Flexibilität der Godot Engine hat sie zu einem Ziel für Cyberkriminelle gemacht, die die GodLoader-Malware geschickt verbreiten, indem sie das Vertrauen in Open-Source-Plattformen ausnutzen. Für die 1,2 Millionen Nutzer von mit Godot entwickelten Spielen ist dies eine ernsthafte Bedrohung – nicht nur für ihre Geräte, sondern auch für die Integrität des gesamten Gaming-Ökosystems."

Verwendung des Stargazers Ghost Netzwerks zur Verbreitung

Ein besonderes Merkmal dieser Kampagne ist, dass sie das Stargazers Ghost Network nutzt – ein Netzwerk aus rund 200 GitHub-Repos und mehr als 225 gefälschten Accounts, um GodLoader zu verbreiten.

Diese gefälschten Accounts haben die schadhaften Repositories "stargestellt", wodurch sie legitim und vertrauenswürdig erscheinen. Die Repositories wurden in vier separaten Wellen veröffentlicht und richteten sich hauptsächlich an Entwickler, Gamer und allgemeine Nutzer.

Die Angriffe, die am 12. September, 14. September, 29. September und 3. Oktober 2024 beobachtet wurden, setzten Godot Engine-Ausführungsdateien (genannt .PCK-Dateien) ein, um die Loader-Malware zu laden, die dann für das Herunterladen und Ausführen von Endpayloads wie RedLine Stealer und dem XMRig-Kryptowährungs-Miner aus einem Bitbucket-Repository verantwortlich ist.

Der Loader enthält zudem Funktionen, die eine Analyse in Sandbox-Umgebungen und virtuellen Maschinen umgehen und die gesamte **C:**-Festplatte auf die Ausschlussliste von Microsoft Defender Antivirus setzen, um die Erkennung der Malware zu verhindern.

Plattformübergreifende Auswirkungen

Obwohl die Malware-Kampagne hauptsächlich Windows-Maschinen anvisiert, können die GodLoader-Artefakte problemlos auf macOS- und Linux-Systeme angepasst werden. Derzeit erstellen die Angreifer benutzerdefinierte ausführbare Dateien für die Godot Engine, aber der Angriff könnte noch weiter verstärkt werden, indem ein legitimes Godot-Spiel manipuliert wird, nachdem der symmetrische Verschlüsselungsschlüssel für das Extrahieren der .PCK-Datei erlangt wurde.

Solche Angriffe könnten jedoch verhindert werden, indem auf einen asymmetrischen Verschlüsselungsalgorithmus (auch Public-Key-Kryptografie) umgestellt wird, der ein öffentliches und ein privates Schlüsselpaar zum Verschlüsseln und Entschlüsseln von Daten verwendet.

Eine dringende Warnung für die Branche

Diese Malware-Kampagne erinnert erneut daran, wie Bedrohungsakteure häufig legitime Dienste und Marken ausnutzen, um Sicherheitsmechanismen zu umgehen. Nutzer sollten daher Software nur aus vertrauenswürdigen Quellen herunterladen.

Check Point sagte dazu: "Cyberkriminelle haben die Skriptfunktionen von Godot genutzt, um benutzerdefinierte Loader zu erstellen, die von vielen herkömmlichen Sicherheitslösungen nicht erkannt werden. Da die Architektur von Godot die plattformübergreifende Bereitstellung von Payloads ermöglicht, können Angreifer schadhafter Code problemlos auf Windows, Linux und macOS verbreiten – und sogar Android-Optionen erforschen."

"Die Kombination aus einer hochgradig zielgerichteten Verbreitungsmethode und einer diskreten, unerkannten Technik hat zu außergewöhnlich hohen Infektionsraten geführt. Dieser plattformübergreifende Ansatz erhöht die Vielseitigkeit der Malware und verschafft den Angreifern ein mächtiges Werkzeug, das problemlos mehrere Betriebssysteme ins Visier nehmen kann. Diese Methode ermöglicht es Angreifern, Malware effizient auf verschiedenen Geräten zu verbreiten und so ihre Reichweite und Wirkung zu maximieren."

Es ist nicht überraschend, dass Bedrohungsakteure ständig nach neuen Tools und Techniken suchen, die ihnen helfen, Malware zu verbreiten und gleichzeitig Sicherheitskontrollen zu umgehen, während Verteidiger weiterhin neue Schutzmaßnahmen implementieren.