الدورات

title

استغلال مجرمي الإنترنت لمحرك الألعاب الشهير Godot لتوزيع البرمجيات الخبيثة عبر المنصات

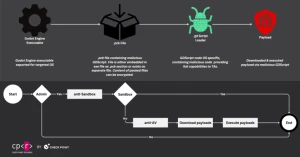

يتم استغلال محرك الألعاب المفتوح المصدر الشهير Godot Engine من قبل مجرمي الإنترنت في حملة جديدة لبرمجية خبيثة تُسمى GodLoader، وقد أصابت أكثر من 17,000 جهاز منذ يونيو 2024.

أفادت Check Point في تحليلها الأخير أن مجرمي الإنترنت يستغلون قدرات Godot Engine لتنفيذ أكواد GDScript خبيثة، والتي تقوم بتشغيل أوامر ضارة وتوزيع البرمجيات الخبيثة. والمثير للقلق أن هذه التقنية لا يتم اكتشافها من قبل معظم محركات مكافحة الفيروسات على VirusTotal.

ما يجعل المحرك جذابًا للمتسللين هو دعمه لعدة منصات، حيث يمكنهم الآن استغلال هذه المرونة لاستهداف الأجهزة عبر أنظمة تشغيل مختلفة، مما يزيد من سطح الهجوم ويتيح انتشار البرمجيات الخبيثة على نطاق واسع.

قال إيلي سمادجا، مدير مجموعة أبحاث الأمن في Check Point: "مرونة محرك Godot جعلته هدفًا لمجرمي الإنترنت، مما يتيح انتشار البرمجيات الخبيثة عبر منصات متعددة مثل GodLoader بسرعة عبر استغلال الثقة في المنصات المفتوحة المصدر. بالنسبة لمستخدمي الألعاب المطورة باستخدام Godot، فإن التأثيرات عميقة –

ليس فقط على أجهزتهم، ولكن على نزاهة النظام البيئي للألعاب نفسه."

استغلال GitHub كوسيلة توزيع

ما يميز هذه الحملة هو استخدامها لشبكة Stargazers Ghost Network، وهي شبكة مكونة من حوالي 200 مستودع GitHub وأكثر من 225 حسابًا مزيفًا تقوم بتوزيع GodLoader.

هذه الحسابات المزيفة كانت تقوم بتمييز المستودعات الضارة، مما يجعلها تظهر كأنها مشروعة وآمنة للمستخدمين غير المشتبه بهم. تم إطلاق هذه المستودعات في أربع موجات، تستهدف المطورين واللاعبين والمستخدمين العاديين.

يتم توزيع البرمجيات الخبيثة عبر تنفيذات Godot Engine، المعروفة أيضًا بملفات .PCK، التي تقوم بإسقاط البرمجية الخبيثة التي تقوم بدورها بتحميل وتنفيذ الحمولات النهائية مثل RedLine Stealer وXMRig (التي تعدين العملات الرقمية) من مستودع Bitbucket.

تتضمن البرمجية الخبيثة خصائص لتجاوز التحليل في بيئات المعامل الافتراضية، بما في ذلك إضافة محرك *C:* إلى قائمة الاستثناءات في Microsoft Defender Antivirus لمنع اكتشاف البرمجيات الخبيثة.

تأثير عبر المنصات

في حين أن البرمجية الخبيثة تستهدف بشكل أساسي أجهزة Windows، إلا أنه يمكن بسهولة تعديلها لاستهداف أنظمة macOS وLinux. يقوم المهاجمون حاليًا بإنشاء تنفيذات مخصصة لمحرك Godot لنشر البرمجيات الخبيثة، ولكن يمكن رفع الهجوم إلى مستوى آخر عن طريق التلاعب بلعبة مشروعة مبنية باستخدام Godot بعد الحصول على مفتاح التشفير المتماثل المستخدم لاستخراج ملف .PCK.

يمكن التخفيف من هذا النوع من الهجمات باستخدام خوارزمية تشفير غير متماثلة (أي التشفير باستخدام مفتاحين عام وخاص).

دعوة للصناعة للتحرك

تعد هذه الحملة بمثابة تذكير آخر بأن المهاجمين غالبًا ما يستغلون الخدمات والعلامات التجارية المشروعة لتجاوز آليات الأمان. وهذا يبرز الحاجة إلى أن يقوم المستخدمون بتنزيل البرمجيات فقط من المصادر الموثوقة.

قالت Check Point: "لقد استخدم مجرمو الإنترنت قدرات Godot البرمجية لإنشاء محملات مخصصة تظل غير مكتشفة من قبل العديد من حلول الأمان التقليدية. وبما أن بنية Godot تسمح بتسليم الحمولات عبر المنصات، يمكن للمهاجمين نشر الشيفرة الخبيثة بسهولة عبر أنظمة Windows وLinux وmacOS، وربما حتى عبر Android."

من خلال دمج أسلوب توزيع مستهدف وتقنية خفية غير مكتشفة، تمكن المهاجمون من تحقيق معدلات إصابة استثنائية. تعزز هذه الطريقة عبر المنصات من مرونة البرمجيات الخبيثة، مما يتيح للمهاجمين أداة قوية يمكنها استهداف أنظمة تشغيل متعددة.

لا يثير الدهشة أن مجرمي الإنترنت يواصلون البحث عن أدوات وتقنيات جديدة تساعدهم في نشر البرمجيات الخبيثة وتجاوز أنظمة الكشف، في الوقت الذي يواصل فيه المدافعون بناء حاجز حماية جديد.

الآن، أصبح Godot Engine، الذي يعد منصة لتطوير الألعاب التي تدعم الأنظمة الأساسية مثل Windows وmacOS وLinux وAndroid وiOS وPlayStation وXbox وNintendo Switch والويب، جزءًا من هذا arsenal المتطور للمهاجمين.